NSX-VからNSX-Tへの移行案件を担当することになったのですが、NSX-Tの構築経験がなかったので、この際、ホームラボを作って色々検証してみようと思いす。

タイミングよく、機材も用意できたので構築手順も紹介していきます。なお、ライセンスに関しては、vExpert用の評価ライセンスがあるので、そちらを利用します。

vExpertでない方は、60日間の無償評価版を入手するか、VMUG Advantage(年間200ドル)に登録するとライセンスが利用可能になります。

目標

NSX-VからNSX-Tへの移行検証が当面の目標なので、管理用クラスタ(Non-Nested)、NSX-Tクラスタ(Nested+Non Nested)、NSX-Vクラスタ(Nested)の構成で作っていきます。

データストアはQNAPをNFS接続し、データを集約します。

この状態で、VからTへの移行や分散ファイアウォールの機能確認などを実施したいと思います。

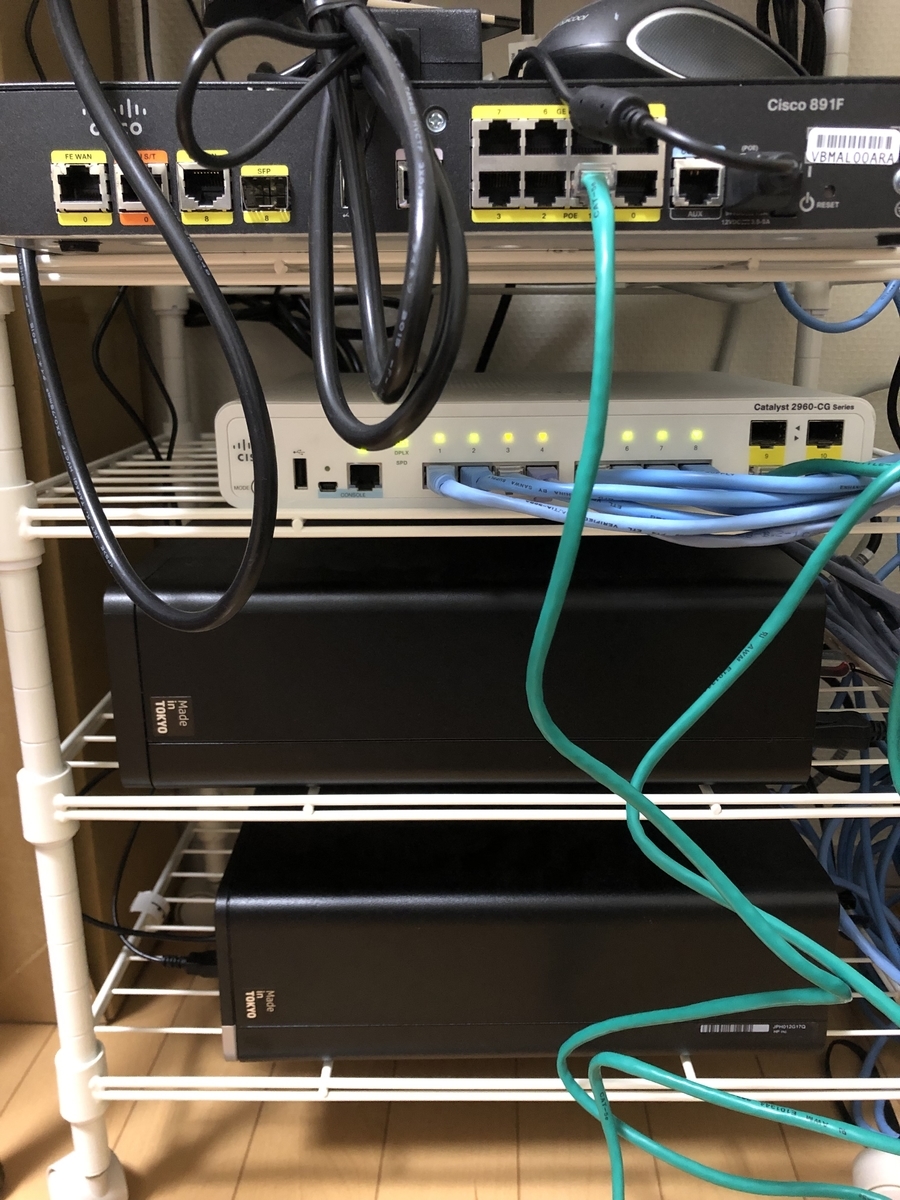

ハードウェア構成

| 種別 | 機器 |

|---|---|

| サーバ1号機 | HP ProDesk 600 G5 Small Form Factor PC(MEM:64GB、SSD:500GB、1G×4ポート) |

| サーバ2号機 | HP ProDesk 600 G6 Small Form Factor PC(MEM:128GB、SSD:500GB、1G×4ポート) |

| スイッチ | Catalyst2960CG-8TC-L(L3SW化) |

| ストレージ | QNAP TS-231P(4TB) |

サーバ

デスクトップPCを2台用意できたのですが、どちらもメモリが8GBと非力だったので、1号機は64GB、2号機は128GBとハードウェアの限界までメモリを増設しました。

ディスクに関しては、もとから搭載している500GBのSSDをそのまま利用します。

NICは、「Gigabit LANカード インテル 82576チップ PCI-E接続 (デュアルRJ45ポート)」を1サーバに2枚ずつ搭載して、4ポート構成にしています。

Amazon | Gigabit LANカード インテル 82576チップ PCI-E接続 (デュアルRJ45ポート) | Side3 | ネットワークカード 通販

L3SW

サーバを収容するスイッチはCatalst2960CG-8TC-LをL3SW化しています。

安価でコンパクトなL2スイッチですが、sdm templateを「lanbase-routing」に変更して再起動すれば、スタティックルーティングやHSRPが利用できるようになります。

ダイナミックルーティングは使用できないのでNSX-T環境とのBGP接続などはできませんが、そこは手持ちのCisco 891FJ-K9で検証してみる予定です。このルータは、静音性が高くWANもギガポートなので、Cisco 892J-K9よりもおすすめです。

sdm templateの変更方法は、コマンド1行入力するのみです。再起動後にtemplateが「lanbase-routing」になっていれば成功です。

C2960-L3#sh sdm prefer The current template is "default" template. C2960-L3#conf t C2960-L3(config)#sdm prefer lanbase-routing C2960-L3(config)# C2960-L3#sh sdm prefer The current template is "lanbase-routing" template.

L3SWの構築

Catalyst2960をL3SW化したのでコンフィグを公開します。

C2960-L3 コンフィグ①

! version 15.2 no service pad service timestamps debug datetime msec localtime show-timezone year service timestamps log datetime msec localtime show-timezone year service password-encryption service sequence-numbers ! hostname C2960-L3 ! logging buffered 512000 enable password 7 07390C5B4F1B1C5456 ! username root password 7 063022364D5C0C4844 no aaa new-model clock timezone jst 9 0 ip routing no ip dhcp conflict logging ip dhcp excluded-address 192.168.1.200 192.168.1.254 ip dhcp excluded-address 192.168.1.1 192.168.1.170 ! ip dhcp pool LABO network 192.168.1.0 255.255.255.0 default-router 192.168.1.1 dns-server 192.168.1.32 domain-name home.local lease 0 8 ! ip domain-name home.local vtp mode transparent ! spanning-tree mode rapid-pvst spanning-tree extend system-id no spanning-tree vlan 21-4094 ! vlan internal allocation policy ascending vlan 2-20,101 ! interface GigabitEthernet0/1 description esx22 vmnic0 NFS switchport access vlan 101 switchport mode access ! interface GigabitEthernet0/2 description esx22 vmnic1 VDS switchport trunk allowed vlan 1-20,101 switchport mode trunk ! interface GigabitEthernet0/3 description esx22 vmnic2 VDS switchport trunk allowed vlan 1-20,101 switchport mode trunk ! interface GigabitEthernet0/4 description esx21 vmnic0 VDS switchport trunk allowed vlan 1-20,101 switchport mode trunk ! interface GigabitEthernet0/5 description esx21 vmnic1 NFS switchport access vlan 101 ! interface GigabitEthernet0/6 description esx21 vmnic3 NVDS switchport trunk allowed vlan 1-20,101 switchport mode trunk ! interface GigabitEthernet0/7 description esx21 vmnic2 VDS switchport trunk allowed vlan 1-20,101 switchport mode trunk ! interface GigabitEthernet0/8 description To FGT60D switchport trunk allowed vlan 10,101 switchport mode trunk spanning-tree portfast ! interface GigabitEthernet0/9 switchport trunk allowed vlan 1,18,1002-1005 switchport mode trunk spanning-tree portfast ! interface GigabitEthernet0/10 !

C2960-L3 コンフィグ②

! interface Vlan1 description Management ip address 192.168.1.1 255.255.255.0 ! interface Vlan2 description TEP VLAN ip address 192.168.2.1 255.255.255.0 ! interface Vlan3 description Underlay Conncetion ip address 192.168.3.1 255.255.255.0 ! interface Vlan4 description Underlay Conncetion ip address 192.168.4.1 255.255.255.0 ! interface Vlan5 description L2 Bridge ip address 192.168.5.1 255.255.255.0 ! interface Vlan10 description Fortigate Conncetion ip address 192.168.10.1 255.255.255.0 ! no ip http server no ip http secure-server ! ip route 0.0.0.0 0.0.0.0 192.168.10.254 ip route 10.212.134.0 255.255.255.0 192.168.10.254 ip route 192.168.4.0 255.255.255.0 192.168.3.253 ip route 192.168.20.0 255.255.255.0 192.168.3.254 ip route 192.168.30.0 255.255.255.0 192.168.3.254 ip route 192.168.40.0 255.255.255.0 192.168.3.254 ip route 192.168.50.0 255.255.255.0 192.168.3.254 ip route 192.168.90.0 255.255.255.0 192.168.3.253 ip ssh version 2 ! ! snmp-server community nsx RW snmp-server enable traps snmp linkdown linkup coldstart warmstart snmp-server enable traps config snmp-server host 192.168.1.224 version 2c nsx ! line con 0 exec-timeout 0 0 logging synchronous exec prompt timestamp line vty 0 4 exec-timeout 0 0 logging synchronous login local exec prompt timestamp line vty 5 15 login ! ntp master ntp server 133.243.238.163 ntp server 133.243.238.243 prefer ntp server 133.243.238.244 ntp server 133.243.238.164 end !

以上のような構成で、ホームラボの環境を構築していきたいと思います。

次回から具体的な構築手順を紹介してきます。